Les objets connectés envoient peu de données, mais le font en permanence. Ce paradoxe est au cœur de la gestion de la consommation data en environnement M2M. Chaque capteur, chaque module cellulaire génère des échanges minuscules, répétés des milliers de fois par jour. Le problème ? Ces « petits » octets (headers, accusés de réception, handshakes, etc.) peuvent représenter jusqu’à 80 % de votre facture data réelle. Comprendre comment structurer ces micro-échanges permet à la fois de maximiser l’autonomie des batteries et de maîtriser les coûts de connectivité sur l’ensemble de votre parc. Voici donc tout ce qu’il faut savoir à ce sujet.

Comprendre l’anatomie d’un échange de données M2M

Quand un capteur de température transmet une valeur, la donnée utile (le payload) ne pèse que quelques octets. Pourtant, le paquet qui transite sur le réseau est bien plus lourd. L’overhead protocolaire, c’est-à-dire l’ensemble des données de protocole ajoutées par les couches TCP/IP, représente une fraction significative du trafic réel. À cela s’ajoute l’impact du chiffrement : l’établissement d’une session TLS/SSL implique un handshake dont le volume peut dépasser plusieurs fois la taille du message utile lui-même. Pour des infrastructures déployées à grande échelle, cet overhead devient un poste de consommation à part entière, avec un impact direct sur les coûts et sur l’énergie consommée par les modules radio.

La fréquence d’envoi constitue l’autre levier trop souvent sous-estimé. Envoyer une mesure toutes les minutes génère 60 connexions distinctes par heure, chacune avec son propre overhead. Le regroupement de ces 60 valeurs dans un seul envoi (technique dite de batching) réduit fortement le nombre de handshakes et, par conséquent, le volume de données réellement facturé. Sur un parc de plusieurs milliers de capteurs, ce choix architectural se traduit par des économies substantielles, tant sur la facture de connectivité que sur la consommation énergétique des équipements. Les modèles de déploiement qui intègrent cette logique dès la conception affichent des bilans bien plus favorables que ceux qui l’ajoutent en correctif.

Le rôle de la carte SIM M2M dans le contrôle des coûts

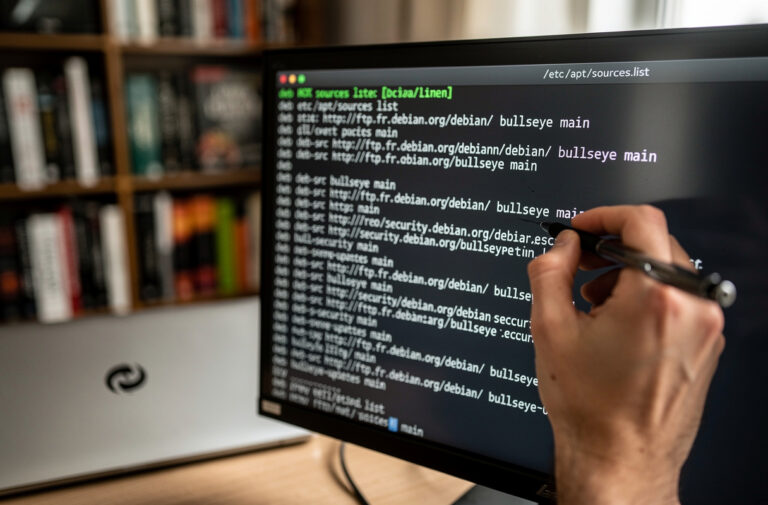

L’optimisation du code embarqué ne suffit pas à elle seule. Sans visibilité sur la consommation réelle de chaque SIM, les dérives passent inaperçues jusqu’à la facture. Les plateformes de gestion centralisée, comme Jasper ou les portails M2M des opérateurs, permettent de surveiller en temps réel la consommation par SIM, d’identifier les pics anormaux et d’agir avant que le dépassement devienne coûteux. Un objet qui entre dans une boucle infinie de reconnexion peut épuiser son forfait mensuel en quelques heures : sans alerte configurée, ce comportement reste invisible jusqu’à la fin du cycle de facturation.

Une optimisation logicielle ne suffit toutefois pas ; il est indispensable de vous appuyer sur une carte SIM M2M associée à un outil de management centralisé pour analyser finement les flux et ajuster vos forfaits au plus près de la consommation réelle des machines. Cette approche permet également d’affiner les modèles de forfaits. Plutôt que de surdimensionner par précaution, vous calibrez chaque ligne au plus juste, en vous appuyant sur des données de consommation réelles et historisées. En France comme ailleurs, les opérateurs spécialisés proposent des offres modulables qui s’adaptent aux cycles de vie des déploiements IoT, avec des seuils d’alerte configurables et des mécanismes de blocage automatique en cas de dépassement.

Stratégies d’optimisation technique

Le choix du protocole de communication est l’une des décisions les plus structurantes pour la maîtrise de la consommation data. Les protocoles ne se valent pas en termes de verbosité, comme le résume le tableau ci-dessous. Pour des architectures IoT contraintes en data et en énergie, ce différentiel conditionne directement la viabilité économique et énergétique du déploiement.

| Protocole | Overhead / taille header | Modèle de communication | Adapté IoT contraint |

|---|---|---|---|

| HTTP | Plusieurs centaines d’octets par requête | Requête / réponse | Non |

| MQTT | Réduit (publish / subscribe économe) | Publish / subscribe | Oui |

| CoAP | 4 octets fixes (binaire, RFC 7252 IETF) | Requête / réponse léger | Oui |

Le format de sérialisation des données joue un rôle tout aussi déterminant. Le JSON, lisible par l’humain, est verbeux par nature : les noms de champs, les guillemets et les accolades alourdissent chaque message. Les formats binaires comme Protobuf ou CBOR encodent quant à eux les mêmes informations dans un volume bien inférieur, sans perte sémantique. Sur des échanges répétés des milliers de fois par jour, ce gain de compacité se traduit par une réduction mesurable de la consommation data, mais aussi de l’énergie électrique mobilisée par les serveurs chargés de traiter ces flux. Les centres de données qui hébergent les plateformes IoT bénéficient directement de cette réduction de charge, avec un impact positif sur leur bilan carbone et leurs besoins en refroidissement.

La gestion des sessions constitue le troisième axe d’optimisation. Le maintien d’une connexion persistante évite de répéter les étapes d’authentification à chaque échange, des étapes particulièrement gourmandes en données et en énergie électrique. Les protocoles qui supportent les sessions longues, combinés à des mécanismes de keep-alive bien calibrés, permettent de réduire la fréquence des handshakes sans compromettre la fiabilité des échanges. Cette approche est particulièrement pertinente pour les déploiements sur réseaux cellulaires, où chaque reconnexion mobilise des ressources réseau et radio non négligeables.

La gestion des mises à jour logicielles (FOTA)

Les campagnes de mise à jour firmware Over-The-Air représentent un pic de consommation data bien souvent sous-estimé lors de la phase de conception. Déployer une mise à jour sur un parc de plusieurs milliers d’objets génère un volume de transfert considérable en un temps très court. Si cette charge n’est pas planifiée, elle peut saturer la bande passante disponible, déclencher des dépassements de forfait en cascade et perturber le fonctionnement normal des équipements. L’impact sur les infrastructures réseau et sur les coûts de connectivité peut être significatif, en particulier si les objets sont répartis sur plusieurs opérateurs ou zones géographiques. La planification stratégique des fenêtres de mise à jour est la réponse la plus efficace à ce défi.

Plutôt que de déclencher simultanément le déploiement sur l’ensemble du parc, vous définissez des plages horaires creuses et des vagues successives qui lissent la charge réseau dans le temps. Cette approche préserve les forfaits data et évite les pics de consommation électrique côté serveurs et cloud. La mise à jour différentielle va plus loin encore : au lieu de transférer l’intégralité du firmware, seul le delta entre l’ancienne et la nouvelle version est transmis. Ce principe réduit le volume de données transféré de manière substantielle, avec un bénéfice direct sur la consommation, l’énergie mobilisée et l’eau utilisée pour le refroidissement des centres de données qui orchestrent ces campagnes.

La maîtrise de la consommation data en environnement M2M repose ainsi sur un équilibre entre architecture logicielle et gestion de connectivité. Chaque décision (choix du protocole, format de sérialisation, fréquence d’envoi, gestion des sessions, etc.) a un impact mesurable sur les coûts, sur l’énergie consommée et sur l’empreinte carbone du déploiement. Les outils de supervision centralisée complètent cette approche en offrant la visibilité nécessaire pour détecter les dérives et ajuster les modèles de forfaits. L’horizon s’ouvre vers des techniques encore plus avancées, comme le « Zero Payload » ou la compression de header ROHC, qui promettent de repousser les limites de l’efficacité numérique sur les réseaux LPWAN et cellulaires.

Sources :

- The Constrained Application Protocol (CoAP) – IETF, 2014. https://datatracker.ietf.org/doc/html/rfc7252