Le DNS, ou Domain Name System, constitue l’une des infrastructures les plus essentielles d’Internet, bien que la majorité des utilisateurs ignorent son existence. Sans ce système de traduction sophistiqué, naviguer sur le web serait impossible : il transforme les adresses web lisibles comme « google.com » en adresses IP numériques que les ordinateurs peuvent réellement interpréter et utiliser pour communiquer.

Comment fonctionne la traduction des noms de domaine en adresses IP

Le DNS agit comme un annuaire téléphonique moderne pour Internet. Quand un utilisateur tape l’adresse « exemple.com » dans son navigateur, le système doit localiser le serveur DNS approprié pour découvrir l’adresse IP réelle associée à ce domaine, généralement sous la forme « 192.168.1.1 ». Sans cette traduction instantanée, les ordinateurs ne sauraient pas où envoyer les demandes de connexion.

Les adresses IP reposent sur un système numérique précis. En protocole IPv4, elles se composent de quatre octets, chacun pouvant contenir une valeur entre 0 et 255, séparés par des points. Par exemple, l’adresse « 172.16.254.1 » représente une machine unique sur un réseau. Le protocole IPv6, plus récent, utilise une structure différente avec huit groupes de quatre caractères hexadécimaux, offrant une capacité d’adressage considérablement plus grande.

La résolution de noms se déroule selon un processus hiérarchisé et bien orchestré. Lorsqu’un utilisateur effectue une requête, plusieurs serveurs interviennent en cascade pour localiser l’information demandée. Cette architecture distribuée garantit que le système ne s’effondre pas sous la charge mondiale des milliards de requêtes quotidiennes.

| 📋 Protocole | Format d’adresse | Exemple | Capacité |

|---|---|---|---|

| IPv4 | 4 octets (32 bits) | 192.168.1.1 | ~4,3 milliards d’adresses |

| IPv6 | 8 groupes hexadécimaux (128 bits) | 2001:0db8:85a3::8a2e:0370:7334 | ~340 décillions d’adresses |

Les étapes du processus de résolution de nom s’articulent autour d’une collaboration entre plusieurs composants réseau. Le client DNS formule d’abord une requête auprès d’un résolveur récursif, lequel interroge les serveurs racine, puis les serveurs de noms de domaine de premier niveau, et finalement les serveurs faisant autorité pour le domaine spécifique.

- 🔍 Serveurs racine : Ils orientent les requêtes vers les serveurs de premier niveau appropriés

- 🏢 Serveurs de premier niveau (TLD) : Ils gèrent les domaines .com, .org, .fr, etc.

- 🎯 Serveurs faisant autorité : Ils contiennent les données exactes pour un domaine spécifique

- ⚡ Résolveurs récursifs : Ils coordonnent la recherche pour le compte de l’utilisateur

L’impact du cache DNS sur les performances de navigation

Le cache DNS représente un élément fondamental de l’optimisation des performances Internet. Au lieu de relancer une nouvelle requête complète chaque fois qu’un utilisateur accède à un site déjà visité, le système conserve temporairement les résultats précédents. Cette mécanique réduit dramatiquement le temps de réponse et allège la charge des serveurs centraux.

Plusieurs niveaux de mise en cache existent dans l’architecture DNS moderne. Le navigateur web cache les réponses de son côté, le système d’exploitation en maintient une copie, et les fournisseurs d’accès Internet disposent également de leurs propres serveurs de cache. Chaque niveau augmente la probabilité qu’une réponse soit trouvée sans remonter jusqu’aux serveurs racine.

La durée de vie du cache, définie par la valeur TTL (Time To Live), détermine combien de temps une information reste valide. Pour les domaines critiques où les mises à jour sont fréquentes, une TTL courte garantit que les modifications se propagent rapidement. À l’inverse, les domaines stables peuvent utiliser une TTL longue pour maximiser l’efficacité du cache.

Le DNS est souvent comparé à un annuaire téléphonique, car il traduit les adresses web « lisibles » en adresses IP numériques nécessaires pour la communication entre ordinateurs.

Quels sont les rôles multiples et les composants essentiels du DNS

Le DNS dépasse largement la simple traduction d’adresses IP. Son architecture sophistiquée remplit des fonctions bien plus étendues qui touchent à la sécurité, la fiabilité et l’administration globale d’Internet. Comprendre ses différentes composantes permet d’appréhender pourquoi ce système a perduré et évolué depuis les années 1980.

À l’époque des premiers réseaux informatiques, dans les années 1970, les administrateurs maintenaient des fichiers appelés « hosts » contenant des correspondances manuelles entre adresses IP et noms de machines. Avec la croissance explosive d’Internet, cette approche devint rapidement intenable. La demande d’adresses augmentait exponentiellement, les mises à jour devaient être coordonnées mondialement, et la maintenance centralisée s’avérait impossible à scale.

C’est en réponse à ces défis que Paul Mockapetris et Jon Postel ont développé le DNS en 1983, à la demande de la DARPA (Defense Advanced Research Projects Agency). Le système proposait une architecture radicalement différente : hiérarchique, distribuée, et capable de se renouveler de façon organique sans intervention centrale constante. Les spécifications initiales ont été documentées dans les RFC 882 et 883, puis révisées en 1987 dans les RFC 1034 et 1035, qui restent les fondations du protocole actuel.

Les trois piliers structurels du système DNS

Le Domain Name System repose sur trois composantes interdépendantes qui forment un écosystème complet. La première est l’espace de noms hiérarchique, qui organise les domaines selon une structure arborescente. Au sommet se trouvent les domaines racines, suivis des domaines de premier niveau (.com, .org, .fr), puis les sous-domaines spécifiques. Cette architecture garantit l’unicité : deux domaines ne peuvent jamais partager le même chemin dans l’arbre.

La deuxième composante comprend l’ensemble des serveurs DNS distribués disséminés à travers le monde. Aucun serveur unique ne détient l’intégralité des informations ; chaque serveur gère une zone spécifique du système de noms de domaine. Cette distribution offre une résilience naturelle : si un serveur tombe en panne, les autres continuent de fonctionner. Les serveurs sont reliés par des relations d’autorité bien définies.

La troisième composante regroupe les clients DNS et les résolveurs qui interrogent les serveurs. Les navigateurs, les applications, et même les appareils IoT agissent comme clients lorsqu’ils ont besoin de résoudre un nom de domaine. Les résolveurs récursifs, souvent fournis par les fournisseurs d’accès, coordonnent la recherche complète en leur nom.

| 🔧 Composante | Fonction | Exemple | Responsabilité |

|---|---|---|---|

| Espace de noms | Structure hiérarchique | exemple.com | Garantir l’unicité et l’organisation |

| Serveurs DNS | Stockage et distribution | ns1.exemple.com | Répondre aux requêtes spécifiques |

| Clients et résolveurs | Interrogation et coordination | Navigateur web | Initier les demandes de résolution |

Les trois acceptions du sigle DNS en pratique

Le terme « DNS » porte en lui trois significations distinctes selon le contexte d’utilisation. Il est crucial de comprendre ces nuances pour éviter les confusions lors de discussions techniques ou de lectures de documentation. Chaque acception reflète un niveau différent d’abstraction dans le système global.

Domain Name System désigne l’ensemble organisationnel global : les structures de gouvernance, les entités responsables de la gestion des domaines, et les règles qui régissent l’allocation des noms. C’est à ce niveau qu’interviennent les organisations comme l’ICANN (Internet Corporation for Assigned Names and Numbers), qui supervisent l’attribution des domaines de premier niveau et les politiques globales.

Domain Name Service fait référence au protocole d’échange d’informations, c’est-à-dire aux règles techniques qui permettent aux serveurs et aux clients de communiquer. Le protocole DNS utilise principalement l’UDP (User Datagram Protocol) sur le port 53 pour les requêtes standard, favorisant la rapidité. Pour les transferts de zones entières, le TCP (Transmission Control Protocol) est préféré car il garantit l’intégrité des données.

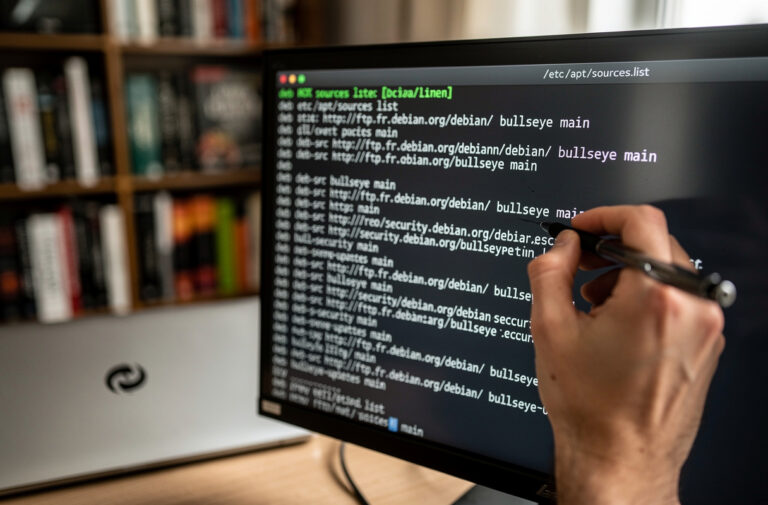

Domain Name Server ou serveur DNS désigne l’équipement logiciel spécifique qui exécute ces protocoles. Chaque serveur DNS est une machine dédiée exécutant un logiciel comme BIND, PowerDNS ou dnsmasq. Ces serveurs répondent aux requêtes concernant les domaines dont ils font autorité, transmettent les demandes non-locales vers d’autres serveurs, et maintiennent les enregistrements DNS appropriés.

- 🌍 Domain Name System : Écosystème global de gestion des noms

- 🔄 Domain Name Service : Protocole technique de communication

- 💻 Domain Name Server : Infrastructure matérielle exécutant le service

Les adresses IPv4 se limitent à environ 4,3 milliards de combinaisons possibles, alors que l’IPv6, avec ses 128 bits, offre une capacité d’adressage de 340 décillions, ce qui rend l’épuisement des adresses pratiquement impossible.

Comprendre les types d’enregistrements DNS et leur fonction spécifique

Les enregistrements DNS ne se limitent pas à stocker des adresses IP. Le système moderne supporte plusieurs types de records, chacun servant un objectif distinct dans l’écosystème Internet. Maîtriser ces différents types est essentiel pour configurer correctement une zone DNS et exploiter pleinement les capacités du système.

L’enregistrement A constitue le type le plus fondamental. Il mappe directement un nom de domaine à une adresse IP IPv4. Par exemple, « www.exemple.com » peut pointer vers « 192.0.2.1 ». Ce type de record a été utilisé depuis les débuts du DNS et reste le plus courant. Son pendant moderne, l’enregistrement AAAA, effectue la même fonction mais pour les adresses IPv6, utilisant le même format mais stockant 128 bits au lieu de 32.

L’enregistrement MX (Mail Exchange) définit les serveurs responsables de la réception des emails pour un domaine. Quand quelqu’un envoie un message à « contact@exemple.com », le système consulte d’abord l’enregistrement MX d’exemple.com pour découvrir le serveur de messagerie approprié. Plusieurs enregistrements MX peuvent coexister avec des priorités différentes, créant un système de basculement automatique.

D’autres types jouent des rôles spécialisés mais tout aussi importants. L’enregistrement CNAME (Canonical Name) crée un alias pointant vers un autre domaine. L’enregistrement TXT peut stocker du texte arbitraire, très utile pour des besoins de sécurité ou de vérification. Les enregistrements SPF et DKIM, des variantes spécialisées de TXT, contribuent à combattre le spam et les usurpations d’identité.

| 📌 Type | Fonction | Exemple | Usage courant |

|---|---|---|---|

| A | Adresse IPv4 | www → 192.0.2.1 | Diriger vers un serveur web |

| AAAA | Adresse IPv6 | www → 2001:db8::1 | Support IPv6 moderne |

| MX | Serveur de messagerie | mail.exemple.com (priorité 10) | Routage des emails |

| CNAME | Alias de domaine | blog → exemple.com | Redirection vers autre domaine |

| TXT | Données textuelles | v=spf1 include:_spf.google.com | Vérification SPF, DKIM, sécurité |

| NS | Serveur de noms | ns1.exemple.com | Délégation de zone |

Les enregistrements NS (Name Server) méritent une attention particulière. Ils indiquent quels serveurs font autorité pour une zone DNS spécifique. Lors de la création d’un domaine, les enregistrements NS pointent vers vos serveurs DNS. Modifier ces enregistrements revient essentiellement à transférer le contrôle du domaine vers une nouvelle infrastructure.

- 🎯 Enregistrement A : Le type le plus essentiel pour mapper domaines et adresses

- 📧 Enregistrement MX : Critique pour le fonctionnement du courrier électronique

- 🔗 Enregistrement CNAME : Permet les alias et la flexibilité architecturale

- 🛡️ Enregistrement TXT : Supportent la sécurité DNS et les vérifications d’authentité

- 👥 Enregistrement NS : Assurent la délégation et l’autorité sur les zones

Les protocoles et mécanismes de sécurité qui protègent le DNS

La sécurité DNS constitue un domaine critique et complexe, car le système a hérité de son époque un manque de mécanismes d’authentification robustes. Les requêtes DNS n’étaient pas chiffrées, les réponses n’étaient pas vérifiées, et les attaquants pouvaient facilement usurper l’identité d’un serveur DNS. Cette vulnérabilité inherent a inspiré le développement de plusieurs technologies de sécurisation.

Le protocole DNS s’appuie sur l’UDP (User Datagram Protocol) pour le transport de ses requêtes sur le port 53. L’UDP a été choisi pour sa rapidité : il ne nécessite pas d’établissement de connexion préalable comme TCP. Cependant, cette légèreté introduit des vulnérabilités. Les paquets UDP peuvent être interceptés, modifiés, ou usurpés sans que le destinataire ne puisse le détecter facilement. Pour les transferts de zones entières, où l’intégrité des données devient critique, le protocole DNS utilise TCP à la place, qui fournit un contrôle d’erreurs plus robuste.

DNSSEC (Domain Name System Security Extensions) représente la première grande initiative pour sécuriser le système. Introduit progressivement depuis les années 2000, DNSSEC ajoute des signatures cryptographiques aux enregistrements DNS. Chaque réponse peut désormais être vérifiée comme authentique et non modifiée. Les clés publiques pour valider ces signatures sont elles-mêmes signées par des autorités supérieures, créant une chaîne de confiance qui remonte jusqu’aux serveurs racine.

DoH (DNS over HTTPS) et DoT (DNS over TLS) offrent une approche complémentaire. Au lieu de transmettre les requêtes DNS en clair sur le réseau, ces protocoles les encapsulent dans des connexions HTTPS ou TLS chiffrées. Cela protège la confidentialité en empêchant les observateurs passifs d’identifier les sites web qu’un utilisateur consulte. Google, Cloudflare, et d’autres fournisseurs proposent désormais des services DoH publics.

| 🔐 Technologie | Principe | Protection | Déploiement |

|---|---|---|---|

| DNSSEC | Signatures cryptographiques | Authentification et intégrité | Progressif, adoption croissante |

| DoH | Chiffrement HTTPS | Confidentialité des requêtes | Largement supporté par navigateurs |

| DoT | Chiffrement TLS | Confidentialité et authentification | Adopté par serveurs résolveurs |

| Rate limiting | Limitation des requêtes | Prévention d’attaques DDoS | Standard dans les serveurs modernes |

Les attaques DNS persistantes incluent le DNS spoofing, où un attaquant envoie une fausse réponse avant que le vrai serveur ne réponde. Les attaques de amplification utilisent les serveurs DNS récursifs publics comme relais pour bombarder une cible de trafic volumineux. Le DNS tunneling dissimule du trafic malveillant ou des données volées dans des requêtes DNS apparemment légitimes.

Face à ces menaces, les bonnes pratiques modernes incluent l’utilisation de firewalls DNS, qui filtrent les domaines malveillants selon des listes noires. Les fournisseurs d’accès et les administrateurs réseau implémentent également des RPKI (Resource Public Key Infrastructure) pour valider les annonces de routes BGP. Les serveurs DNS doivent être maintenus à jour, configurés pour refuser les transferts de zone non autorisés, et limiter la récursion aux clients de confiance.

- 🛡️ DNSSEC : Ajoute une couche de cryptographie pour authentifier les réponses

- 🔒 DoH et DoT : Chiffrent les requêtes pour protéger la vie privée

- ⚠️ DNS Spoofing : Attaque par usurpation de réponse serveur

- 💥 Attaques DDoS : Amplification via serveurs DNS publics

- 🚨 Firewall DNS : Filtre les domaines malveillants en temps réel

L’évolution continue du DNS reflète la tension permanente entre performance, sécurité et confidentialité. Les spécifications originales datant de 1987 n’auraient jamais pu anticiper les volumes actuels, les menaces sophistiquées, ou les demandes de confidentialité des utilisateurs modernes. Pourtant, par sa flexibilité intrinsèque et sa architecture distribuée, le DNS a survécu et s’est adapté à chaque nouvelle exigence, affirmant son rôle incontournable au cœur de l’infrastructure Internet.

Pour éviter les attaques telles que le DNS spoofing, assurez-vous que vos serveurs DNS utilisent DNSSEC pour ajouter une couche supplémentaire d’authentification et d’intégrité aux enregistrements DNS.