Chaque appareil connecté à un réseau possède une identité numérique invisible : son adresse MAC. Cette adresse physique, fondamentale dans le fonctionnement des réseaux informatiques, reste souvent méconnue des utilisateurs lambda, alors qu’elle orchestrate silencieusement chaque communication locale. Sans elle, les ordinateurs, smartphones et objets connectés ne pourraient se reconnaître mutuellement et établir une transmission de données fiable sur un réseau local.

Qu’est-ce qu’une adresse MAC et comment elle fonctionne vraiment

L’adresse MAC, acronyme de Media Access Control, est l’identifiant physique unique d’une carte réseau ou d’une interface réseau similaire. Contrairement à l’adresse IP qui peut changer, l’adresse MAC est attachée à chaque équipement réseau spécifique.

L’adresse MAC, acronyme de Media Access Control, est bien plus qu’une simple étiquette numérique : c’est l’identifiant physique unique d’une carte réseau ou d’une interface réseau similaire. Contrairement à l’adresse IP qui opère au niveau logiciel et peut changer selon la configuration du réseau, l’adresse MAC fonctionne au niveau matériel et demeure attachée à chaque équipement réseau spécifique. Si on l’imaginait en termes tangibles, elle jouerait le rôle d’une plaque d’immatriculation pour la carte réseau : chaque appareil commercialisé devrait théoriquement disposer d’une adresse MAC unique au monde.

La composition de cette adresse révèle beaucoup sur sa conception. Elle se structure en douze caractères alphanumériques hexadécimaux (les chiffres de 0 à 9 et les lettres de A à F), organisés en six blocs de deux caractères. Plusieurs formats coexistent selon le fabricant ou le système d’exploitation utilisé : XX:XX:XX:XX:XX:XX, XX-XX-XX-XX-XX-XX ou encore XXXX-XXXX-XXXX. Un exemple concret pourrait être : B4-6D-83-DD-CE-49. Cette organisation binaire et prévisible facilite grandement le traitement informatique et la reconnaissance automatique.

Les six premiers caractères de cette adresse véhiculent une information particulièrement intéressante : ils identifient le constructeur de l’appareil. Cet identifiant spécifique s’appelle l’OUI (Organizationally Unique Identifier). Ainsi, si une entreprise acquiert dix ordinateurs identiques de la même série et du même constructeur, ces appareils partageront très probablement les six premiers caractères de leur adresse MAC. Les six caractères restants, eux, constituent un numéro de série logique unique attribué à chaque appareil individuel par le fabricant.

📍 Pourquoi chaque appareil a besoin de sa propre adresse MAC

Un ordinateur personnel équipé d’une carte réseau Ethernet RJ45 dispose d’une adresse MAC. Si cet même ordinateur intègre également une carte Wi-Fi, il possède automatiquement une deuxième adresse MAC distincte, propre à cette interface spécifique. Ce principe s’applique universellement : chaque connexion réseau, chaque interface de communication génère sa propre adresse MAC. Un smartphone disposant d’une puce Wi-Fi bénéficie d’une adresse MAC, tout comme une console de jeu, une enceinte intelligente Amazon Echo, une caméra IP ou encore un commutateur réseau (switch).

Cette multiplicité d’adresses MAC par appareil multi-connecté reflète une logique réseau fondamentale : l’adresse MAC identifie non pas l’appareil en tant que tel, mais plutôt son point de connexion spécifique au réseau. Un ordinateur portable équipé du Wi-Fi et de l’Ethernet disposera de deux identifiants distincts, car chaque interface communique indépendamment sur le réseau local. Cette distinction revêt une importance capitale pour la gestion du contrôle d’accès et la sécurité réseau.

| 🖥️ Type d’équipement | Interface réseau | Nombre d’adresses MAC | Utilité |

|---|---|---|---|

| Ordinateur portable | Ethernet + Wi-Fi | 2 | Identification dual-stack réseau |

| Smartphone | Wi-Fi + Bluetooth | 2 | Gestion des connexions multiples |

| Serveur réseau | Ethernet multiples | 3+ | Redondance et équilibrage de charge |

| Caméra IP | Ethernet seul | 1 | Identification du flux vidéo |

| Routeur | WAN + LAN | 2+ | Distinction réseau interne/externe |

La flexibilité du système d’adressage MAC permet aux administrateurs réseau de programmer des règles spécifiques pour chaque interface, d’appliquer des politiques de qualité de service (QoS) différenciées et de maintenir un contrôle granulaire sur le trafic de données au sein du réseau local.

Le rôle essentiel de l’adresse MAC dans la communication réseau

Au cœur même du fonctionnement d’un réseau informatique, l’adresse MAC remplit une fonction fondamentale : celle de localisation et d’acheminement au niveau de la couche liaison de données. Tandis que l’adresse IP gère l’acheminement à grande échelle entre réseaux (commutation de paquets à travers Internet), l’adresse MAC orchestrate la livraison immédiate entre équipements sur un même segment réseau local. C’est la différence entre connaître l’adresse d’une ville et connaître l’adresse exacte d’une maison dans cette ville.

Lorsqu’un équipement sur un réseau local souhaite communiquer avec un autre équipement sur le même réseau, il ne peut pas directement utiliser l’adresse IP. Le système doit d’abord découvrir l’adresse MAC correspondante. C’est à ce stade que le protocole ARP (Address Resolution Protocol) entre en jeu. Ce protocole effectue la correspondance cruciale entre l’adresse IP connue et l’adresse MAC inconnue, permettant ainsi au premier équipement de localiser physiquement le destinataire sur le réseau local.

🔄 Comment le protocole ARP utilise l’adresse MAC

Imaginons un scénario concret : un ordinateur portable (appelons-le Appareil A) sur un réseau d’entreprise souhaite envoyer des données à un serveur (Appareil B) dont il connaît uniquement l’adresse IP. L’Appareil A ne peut pas se contenter de crier « Appareil avec l’IP 192.168.1.50, où es-tu ? » sur le réseau physique. À la place, il envoie une requête ARP en broadcast, demandant essentiellement : « Qui a l’adresse IP 192.168.1.50 ? Réponds-moi avec ton adresse MAC. »

L’Appareil B, en reconnaissant son adresse IP, répond avec sa propre adresse MAC. Cette réponse ARP est ensuite stockée dans la table ARP de l’Appareil A, créant une association temporaire entre l’IP et la MAC. À partir de ce moment, chaque paquet de données destiné à ce serveur sera encapsulé avec l’adresse MAC du serveur comme destination au niveau de la couche liaison (couche 2 du modèle OSI). Ce mécanisme se répète à chaque saut sur le réseau local, assurant que les données trouvent leur chemin jusqu’à la bonne interface réseau.

La fiabilité de ce processus repose entièrement sur l’unicité et la stabilité de l’adresse MAC. Si deux appareils partageaient la même adresse MAC, le système de communication réseau entrerait en conflit, créant des collisions de données et des interruptions de connexion. C’est pourquoi les constructeurs appliquent des processus stricts pour garantir cette unicité, même s’il demeure techniquement possible de modifier une adresse MAC via logiciel (spoofing MAC).

⚙️ L’adresse MAC dans la transmission de données locales

Chaque paquet de données transmis sur un réseau local porte avec lui un en-tête Ethernet contenant deux adresses MAC crucielles : l’adresse MAC source (d’où provient le paquet) et l’adresse MAC destination (où le paquet doit aller). Les commutateurs réseau (switches) lisent ces adresses MAC pour prendre des décisions d’acheminement, construisant dynamiquement des tables de commutation qui mémorisent sur quel port physique se trouve chaque adresse MAC.

Lorsqu’un switch reçoit un paquet Ethernet, il examine l’adresse MAC destination et consulte sa table interne. Si cette adresse se trouve dans la table, le paquet est transmis uniquement vers le port correspondant. Si l’adresse n’est pas reconnue, le switch diffuse le paquet sur tous ses ports (broadcast) jusqu’à ce que l’équipement cible se manifeste. Cette architecture garantit une efficacité énergétique et une bande passante optimisée, car le trafic ne circule que vers sa destination prévue et non à travers tout le réseau.

Comment localiser et modifier l’adresse MAC selon votre système d’exploitation

Pour découvrir l’adresse MAC sur un système Windows, utilisez la commande ipconfig /all dans l’invite de commande.

Accéder à l’adresse MAC d’un appareil constitue une compétence essentielle pour les administrateurs réseau et les utilisateurs avertis. Les méthodes varient considérablement selon le système d’exploitation, mais le résultat reste identique : obtenir cette chaîne de douze caractères hexadécimaux qui identifie votre interface réseau. Beaucoup d’équipements physiques intègrent une étiquette collée avec l’adresse MAC imprimée, mais pour les vérifications logicielles ou les appareils sans étiquette visible, l’exploration de la couche applicative devient nécessaire.

💻 Sur Windows : les méthodes accessibles

Les utilisateurs Windows disposent de plusieurs voies pour consulter leur adresse MAC. La méthode la plus directe utilise l’invite de commande : en exécutant ipconfig /all, Windows affiche un résumé complet de toutes les interfaces réseau de la machine. L’adresse MAC apparaît sous la désignation « Adresse physique » pour chaque adapter réseau. Cette commande retourne également des informations précieuses comme l’adresse IP actuelle, le serveur DHCP utilisé et d’autres paramètres réseau.

PowerShell offre une alternative plus structurée avec la commande Get-NetAdapter, qui présente les interfaces réseau dans un format tabulaire clair, incluant l’adresse MAC pour chacune. Pour une approche encore plus simple, la commande getmac fournit directement la liste des adresses MAC sans informations supplémentaires encombrants. À titre de complément, Windows permet également d’accéder à cette information via l’interface graphique : en ouvrant les propriétés d’une connexion réseau spécifique (clic droit sur l’icône réseau dans la barre des tâches), les utilisateurs moins techniques trouvent l’adresse MAC listée clairement.

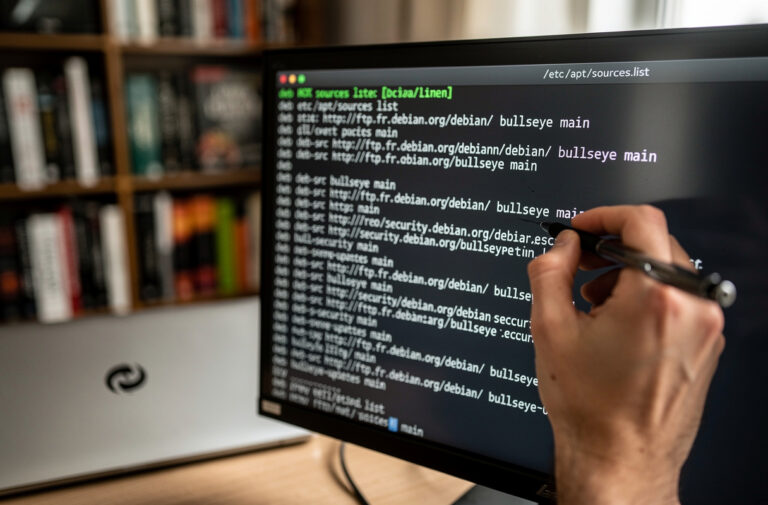

🐧 Sur Linux et systèmes Unix

Les systèmes Linux/Unix privilégient une approche par ligne de commande plus épurée. La commande ip addr show affiche l’ensemble des interfaces réseau et leurs adresses MAC au format « link/ether ». Cette commande constitue le standard moderne pour les distributions Linux contemporaines et remplace l’ancienne commande ifconfig (bien qu’ifconfig reste fonctionnel sur de nombreux systèmes). L’adresse MAC apparaît précédée du label « link/ether » suivi de l’identifiant Ethernet recherché.

Les administrateurs systèmes Unix peuvent aussi employer ip link show pour un affichage focalisé uniquement sur les informations de liaison, ou consulter les fichiers de configuration réseau situés dans /etc/network/interfaces ou /etc/sysconfig/network-scripts/ selon la distribution. Ces approches offrent non seulement la possibilité de consulter l’adresse MAC, mais aussi de la modifier logiciellement si les besoins de sécurité ou de test réseau l’exigent.

- ⌨️ ipconfig /all (Windows) : affiche adresse physique pour chaque interface

- ⌨️ Get-NetAdapter (PowerShell) : liste formatée avec adresses MAC

- ⌨️ getmac (Windows) : affichage basique des adresses MAC uniquement

- ⌨️ ip addr show (Linux) : affiche les interfaces avec adresses MAC au format link/ether

- ⌨️ ip link show (Linux) : affichage focalisé sur les liaisons réseau

- ⌨️ ifconfig (BSD/Linux hérité) : approche classique, remplacée par « ip » sur systèmes modernes

🔧 La modification logicielle de l’adresse MAC

Bien que chaque adresse MAC soit censée être unique et immuable, la réalité technique offre une flexibilité certaine. Les systèmes d’exploitation modernes permettent de modifier l’adresse MAC au niveau logiciel uniquement, sans altérer le matériel physique. Cette modification, appelée MAC spoofing, s’avère particulièrement utile dans les environnements de virtualisation, où les machines virtuelles necessitent des adresses MAC distinctes même si elles s’exécutent sur le même serveur physique.

Les solutions de virtualisation comme VMware, Hyper-V ou KVM génèrent automatiquement des adresses MAC uniques pour chaque machine virtuelle. Cette capacité permet de construire des laboratoires réseau complexes avec des centaines de machines simulées, chacune disposant de sa propre identité réseau. Sur Windows, la modification se réalise via les propriétés avancées de la carte réseau. Sur Linux, des outils comme ip link set dev eth0 address xx:xx:xx:xx:xx:xx permettent la modification directe en ligne de commande. Cependant, une fois la machine redémarrée ou reconnectée au réseau, la plupart des cartes réseau révert à leur adresse MAC d’origine stockée en micrologiciel.

L’adresse MAC comme pilier de la sécurité et du contrôle d’accès réseau

Le spoofing MAC est une technique où l’adresse MAC d’un appareil est modifiée pour imiter celle d’un autre appareil autorisé, créant potentiellement des vulnérabilités dans un réseau.

Au-delà de sa fonction basique d’identification, l’adresse MAC s’impose comme un élément stratégique dans l’architecture de sécurité réseau. Elle permet aux administrateurs d’implémenter des règles de contrôle d’accès granulaires, de filtrer les appareils autorisés à se connecter à un réseau donné, et de déployer des mécanismes de protection sophistiqués. Comprendre cette dimension sécuritaire revêt une importance critique pour quiconque gère une infrastructure réseau.

🛡️ Les listes blanches et noires basées sur l’adresse MAC

Le filtrage MAC constitue l’un des premiers remparts de sécurité déployé sur les réseaux locaux, particulièrement dans les environnements Wi-Fi. Une liste blanche (whitelist) enregistre les adresses MAC autorisées à se connecter au réseau, tandis qu’une liste noire (blacklist) spécifie quels appareils se voient explicitement refuser l’accès. Ces listes reposent entièrement sur la reconnaissance de l’adresse MAC : un appareil tentant de se connecter voit sa MAC comparée à ces listes avant d’obtenir un accès réseau complet.

Considérez une école ou une université : l’administrateur réseau pourrait créer une liste blanche contenant uniquement les adresses MAC des ordinateurs portables des étudiants enregistrés. Tout appareil non reconnu se verrait bloquer automatiquement, même s’il disposait du mot de passe Wi-Fi correct. Inversement, si un étudiant crée un problème de sécurité ou abuse du réseau, son adresse MAC s’ajouterait à la liste noire pour une exclusion immédiate et permanente.

🔐 L’authentification MAC dans les protocoles réseau

Les mécanismes d’authentification modernes, comme le 802.1X (standard IEEE pour l’authentification au niveau de la couche liaison), intègrent l’adresse MAC dans le processus de validation d’accès. Lorsqu’un appareil se connecte à un port de switch ou à un réseau Wi-Fi sécurisé, le système d’authentification capture son adresse MAC et la transmet aux serveurs d’authentification (typiquement un serveur RADIUS). Le serveur vérifie alors si cette adresse MAC correspond à un profil d’accès autorisé dans la base de données corporative.

Cette approche offre plusieurs avantages : elle automatise le processus de vérification, réduit les erreurs manuelles, et crée un enregistrement audit immuable de chaque appareil s’étant connecté au réseau. Les équipements réseau peuvent ensuite appliquer automatiquement des politiques de configuration spécifiques basées sur l’identité réseau de l’appareil, une technique appelée NAC (Network Access Control).

| 🔒 Mécanisme de sécurité | Rôle de l’adresse MAC | Avantages | Limitations |

|---|---|---|---|

| Filtrage MAC | Identification et blocage d’appareils | Simple, efficace pour réseaux petits/moyens | Vulnérable au spoofing MAC |

| Listes blanches | Validation explicite de chaque appareil | Sécurité maximale, contrôle strict | Maintenance administrative lourde |

| Authentification 802.1X | Vérification par serveur RADIUS | Scalabilité, application de politiques automatisées | Complexité de configuration initiale |

| NAC (Network Access Control) | Lien entre identité et politiques réseau | Gestion centralisée, adaptation dynamique | Nécessite infrastructure RADIUS/LDAP |

⚠️ Les menaces et les limitations du contrôle basé sur MAC

Malgré ses avantages manifestes, le contrôle d’accès basé sur l’adresse MAC souffre d’une vulnérabilité majeure : la possibilité du MAC spoofing. Un utilisateur malveillant disposant de connaissances techniques peut capturer l’adresse MAC d’un appareil autorisé, puis modifier la sienne pour imiter cet équipement. Cette usurpation d’identité réseau passe aisément inaperçue car l’adresse MAC est transmise en clair sur le segment réseau local, sans chiffrement.

Prenons un exemple : un attaquant extérieur observe un ordinateur portable autorisé se connecter au Wi-Fi d’une entreprise. Grâce à des outils de capture réseau gratuits, il identifie l’adresse MAC de ce portable. En quelques secondes, il modifie l’adresse MAC de son propre appareil pour imiter celle-ci, puis tente une nouvelle connexion. Si le réseau n’utilise que le filtrage MAC comme mécanisme de sécurité, l’intrusion réussit immédiatement. C’est pourquoi les organisations sérieuses combinent toujours le filtrage MAC avec d’autres couches de sécurité : authentification par mot de passe, certificats TLS, chiffrement WPA3, ou protocoles comme le 802.1X.

L’adresse MAC ne devrait jamais constituer le seul mécanisme de sécurité d’un réseau. Elle fonctionne optimalement en tant qu’élément d’une stratégie multicouche de défense en profondeur (defense in depth), associant contrôle d’accès, authentification forte, et surveillance continue du trafic réseau.

Différences essentielles entre adresse MAC et adresse IP

L’adresse MAC et l’adresse IP coexistent dans chaque appareil connecté, mais opèrent à des niveaux différents du modèle de communication réseau. Cette distinction fondamentale dérouterait beaucoup d’utilisateurs lambda, qui considèrent ces deux identifiants comme interchangeables. Pourtant, comprendre leurs différences révèle l’élégance architecturale des réseaux informatiques modernes.

🌐 Les champs d’action distincts : local vs global

L’adresse MAC fonctionne exclusivement au niveau de la couche liaison de données (couche 2 du modèle OSI). Son champ d’action reste limité au réseau local : sur ce segment, chaque commutateur réseau utilise uniquement l’adresse MAC pour acheminer les paquets vers le bon port physique. L’adresse MAC ne traverse jamais les routeurs. Lorsqu’un paquet quitte son réseau local pour atteindre un autre réseau distant, le routeur perd cette adresse MAC originelle et la remplace par celle du routeur lui-même, créant ainsi de nouveaux en-têtes Ethernet adaptés à chaque segment traversé.

L’adresse IP, en contraste, opère au niveau de la couche réseau (couche 3 du modèle OSI). Elle possède une portée mondiale et reste attachée au paquet jusqu’à sa destination finale, quel que soit le nombre de routeurs traversés. Alors que l’adresse MAC définit « qui parle à qui sur ce réseau local », l’adresse IP répond à la question « qui communique avec qui à travers les réseaux distants ». Cette dichotomie crée un système hiérarchique où les adresses MAC gèrent les arrivées finales tandis que les adresses IP dirigent le voyage à grande échelle.

📍 Permanence vs flexibilité

L’adresse MAC possède une permanence relative, gravée en micrologiciel au moment de la fabrication. Elle reste attachée à la carte réseau spécifique, quoique modifiable logiciellement dans des cas particuliers. Un appareil garde sa même adresse MAC pendant des années, indépendamment de ses changements de localisation ou de réseau. Cela en fait un identifiant stable pour le suivi physique et la gestion à long terme des appareils.

L’adresse IP manifeste une flexibilité supérieure. Elle change pratiquement chaque fois qu’un appareil se connecte à un nouveau réseau, ou même se reconnecte au même réseau après une interruption de quelques minutes. Elle dépend entièrement de la configuration du réseau local : un serveur DHCP la génère dynamiquement ou elle est attribuée statiquement par un administrateur. Cette adaptabilité permet une mobilité réseau aisée mais rend le suivi des appareils mobiles plus complexe comparé à l’utilisation de l’adresse MAC.

| 🔍 Caractéristique | Adresse MAC | Adresse IP |

|---|---|---|

| Niveau OSI | Couche 2 (Liaison) | Couche 3 (Réseau) |

| Portée | Réseau local uniquement | Globale (Internet) |

| Format | 48 bits hexadécimaux | 32 bits (IPv4) ou 128 bits (IPv6) |

| Permanence | Stable, micrologiciel | Dynamique ou statique |

| Unicité | Théoriquement mondiale | Locale au réseau (peut se répéter) |

| Travers routeurs | ❌ Non, remplacée à chaque saut | ✅ Oui, conservée jusqu’à destination |

| Fonction principale | Identification physique locale | Routage global et communication distante |

🔀 Comment elles travaillent ensemble

Dans une communication réseau réelle, ces deux adresses travaillent de concert de manière harmonieuse. Lorsqu’un utilisateur à Paris souhaite accéder à un serveur web à Tokyo, voici le processus : l’adresse IP identifie clairement le serveur destinataire et guide le paquet à travers Internet. À chaque étape du trajet, des routeurs consultent l’adresse IP destination et décident du prochain saut. Simultanément, chaque segment du voyage utilise l’adresse MAC pour livrer physiquement le paquet au routeur suivant : le paquet reçoit une nouvelle enveloppe MAC à chaque saut, tandis que l’adresse IP interne demeure inchangée.

Le dernier segment du voyage illustre parfaitement cette complémentarité : le paquet arrive à proximité du serveur Tokyo avec l’adresse IP du serveur en tête, mais le commutateur réseau local à Tokyo lit l’adresse MAC destination pour acheminer physiquement le paquet vers le port correct du serveur. Sans l’adresse MAC, le serveur ne saurait pas que le paquet lui est destiné. Sans l’adresse IP, le paquet n’aurait jamais quitté le réseau local parisien.

La gestion des périphériques réseau modernes nécessite donc une compréhension mutuelle de ces deux systèmes d’identification. Les administrateurs configurent les adresses IP dans les paramètres réseau, mais les appareils eux-mêmes gèrent automatiquement les adresses MAC. Cette séparation des responsabilités garantit une scalabilité efficace : les réseaux peuvent croître de quelques appareils à des milliards sans que le système d’identification par MAC soit dépassé.

L’adresse MAC demeure un pilier invisible mais omniprésent des réseaux informatiques contemporains. De l’authentification Wi-Fi sécurisée à la gestion automatisée des centaines d’appareils connectés en entreprise, elle exerce une fonction critique bien que rarement perceptible pour l’utilisateur lambda. Maîtriser son fonctionnement, savoir comment la localiser sur ses appareils, et comprendre son rôle complémentaire à l’adresse IP constituent des compétences essentielles pour naviguer efficacement dans l’écosystème réseau d’aujourd’hui. Dans un monde où la mobilité des appareils et la sécurité des réseaux deviennent de plus en plus centrales, l’adresse MAC conserve toute sa pertinence et son importance stratégique.